現在位置のナビ

トップ → 悪い奴ら → 2005年頃の家庭内LAN侵入事件の顛末

要旨

Webmasterは、仕事の都合上家庭内に複数のパソコンを持っています。

2005年頃、複数のパソコンに侵入者がありました。

一報はWEBのトップページで行いましたが、その後判明したこともあるのでここにまとめます。

2005年の環境

当時は、SECOMのセキュリティを契約している実家に住んでいました。

SECOMの機械が正しく働いていた限り、物理的な侵入者はまず考えられません。

家庭内のLAN構成は以下のようになっていました。

- 最上階層 Flets光のモデム、ルーター経由でDMZにつながっていました。DMZにあった機材は他にLinuxサーバー(固定IPでメール、WEB、DNSなどのサービスを全部自前でメンテしていた)と家庭内LANにつながる第2ルーター(数千円のもの)です。

- 第2階層 家庭内LANの階層です。

第2ルーターは、IPのパケットフィルタリングをしていて、HTTP/HTTPS、DNS、SMTP、POP3など限られたポートだけ開けてありました。

クライアントパソコンが複数ぶら下がっていました。

Wi-Fiのブリッジもありました。

Wi-Fiは、WEP(使っていたブリッジはまだWEPまでしか暗号対応していなかったので)で暗号化し、接続クライアントはMACアドレスでフィルタリングしてありました。

侵入に気づいた経緯

クライアント・パソコン内のファイルが勝手に書き換えられていたのに気づきました。

その他Linuxの/var/log/の下のログファイルもいくつかいじった形跡がありました。

当時仕事のために、パソコンでプログラムのソースコードを書いていました。

コンパイルして数分間テストした後、再度ソースコードをいじろうとすると、コンパイル前にセーブしたコードと異なるコードになっています。

試しにmakeしてみると、数分前にコンパイル成功したはずのコードが今度はコンパイルエラーになります。

RCSでバージョン管理していたのですが、RCSにチェックインしたファイルも同様にいじられていました。

本来のコードは、RCSの履歴にも残っていません。

侵入からのリカバリ

汚染の疑いのあるパソコン全部を一旦切り離したあとで、LAN内の全パソコンのOSを再インストールしました。

それでも、また侵入があります。

再侵入口の一つとして、Windows Vistaをインストールした直後のパソコンに勝手にrootkitがインストールされていることに気づきました。

Windows Vista再インストールの手順

- 切り離された第3階層ネットワークをつくるため、第2階層に第3ルーターを設置し、IPフィルタリングしました。

- 第3ルーターの先はインターネットしか見せないセグメントを作って、その中でWindows Vistaのインストールをしました。

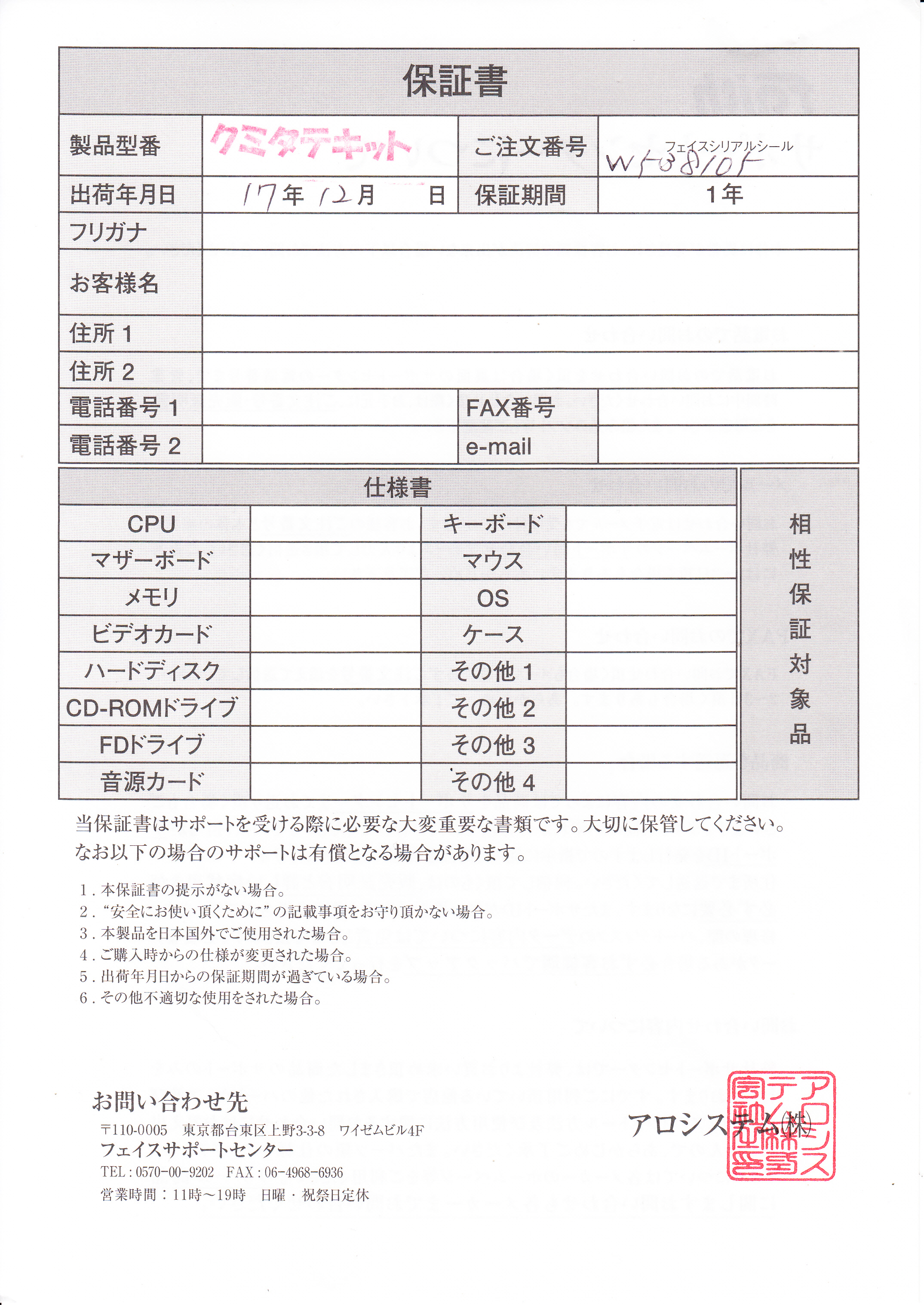

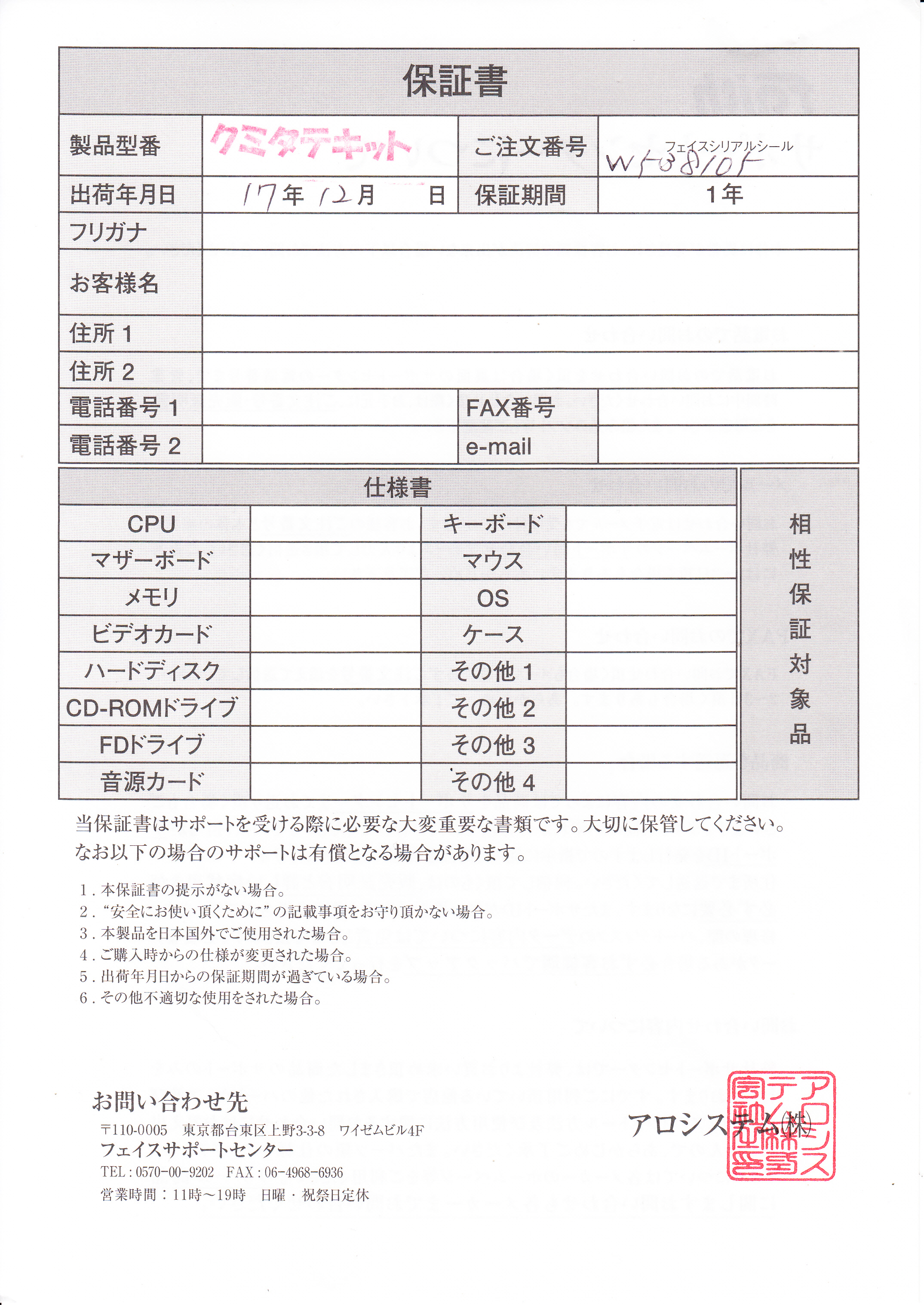

- マザーボード上のデバイスドライバがMicrosoftのVista DVD-ROMに入っていなかったので、マザーボードを買った時ショップにもらったCD-ROMからインストールしました。

CD-ROMの中身は、自動起動の設定ファイルとEXEだけで、独立したMSIファイルは見つかりません。

- SourceNext社のウィルスセキュリティZEROをインストールしてサーチをかけたら、rootkitが見つかりました。

上記手順を何回繰り返しても、毎回異なるディレクトリにrootkitがインストールされます。

Rootkitが入るディレクトリが毎回異なるということは、侵入手引のプログラムが最初にインストールされた後、侵入者がマニュアルでrootkitをインストールしていたと予想されます。

Vistaパソコンがどのサイトと通信しているのか、第3ルーターで調べようと思ったのですが、Windowsパソコンは起動時にakamaiとかwebmasterの知らないドメインにたくさんアクセスしていたので、どれが侵入口かわかりません。

以上の経緯を自分のWEBサイトで簡潔に説明しました。

パソコンセキュリティの会社から連絡が来ることを想定して、マザーボードとCD-ROMを保存して置いたのですが、未だに1件も問い合わせがないところを見ると、日常茶飯事の出来事なのでしょう。

CD-ROMの紛失

さすがに事件から10年以上が経過して、もう問い合わせが来ることも無いと思います。

CD-ROMをHDDにバックアップして全部捨てようと思ったら、マザーボードの箱の中に入れておいたCD-ROMが見つかりません。

マザーボードの箱もその外側のコンテナも数年ぶりに開けたもので、前回はCD-ROMがあったことを確認しています。

留守宅に物理的に侵入した者に持って行かれたようですね。

CD-ROMは、マザーボードに添付されていたものではなく、購入したショップがオーサリングしたものです。

ショップの店員は、「メーカー添付のデバイスドライバにバグがあって、最悪の場合マザーボードが壊れるので、こちらのCD-ROMを必ず使ってください」と言っていました。

色素を使ったCD-Rメディアではなく、アルミ板にプレスしたものでした。

レーベルには何も印刷してありません。

マザーボードの箱と購入時のレシートを写真で表示します。

このショップは、経営母体が何回も変わって、今では存在しません。

アロシステムの流れをくむ経営のショップは、秋葉原にあります。

2017年5月7日にその系列のショップで、webmasterはHDDを購入しました。

会計のレジにいた店員が、「自分もつきまといのメンバーだよ」とカミングアウトしていました。

やっぱり。